近年、日本は経済の長期的な低迷に対処するため、新たなテクノロジーとイノベーションの導入を模索しています。

その中で、Web3が注目を浴びています。Web3は分散型の技術と暗号通貨を組み合わせ、信頼性、透明性、および効率性を向上させ、従来の経済モデルに新たな可能性をもたらしています。

以下は、Web3.0の主要な要素について整理したものです。

Web3.0の主要な要素

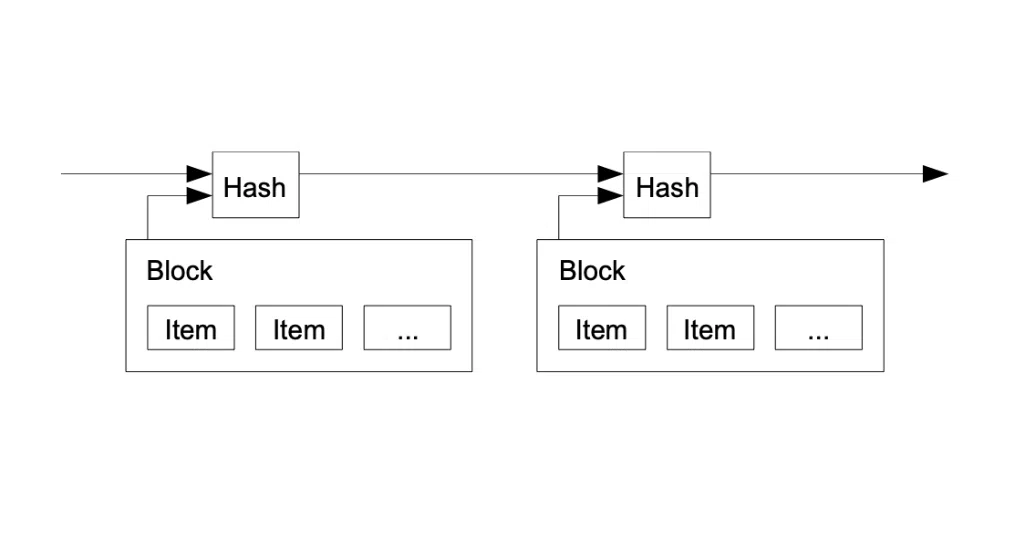

Trusted Web(信頼性のあるウェブ)

-

目的: ユーザーがデータとプライバシーを中央集権的な構造から取り戻し、信頼性と透明性を向上。

-

技術要素: 分散型台帳技術(Blockchain)と暗号技術の組み合わせ。

-

社会実装例:

- 分散型ソーシャルメディア: Mastodonなどがユーザー主導の分散型ソーシャルメディアを提供。

- 分散型データストレージ: FilecoinやIPFSにより、ユーザーがデータを分散して安全に保存。

- 自己実行型契約の法的認知: スイスやエストニアなどがスマートコントラクトを法的に認識し、契約の自動実行をサポート。

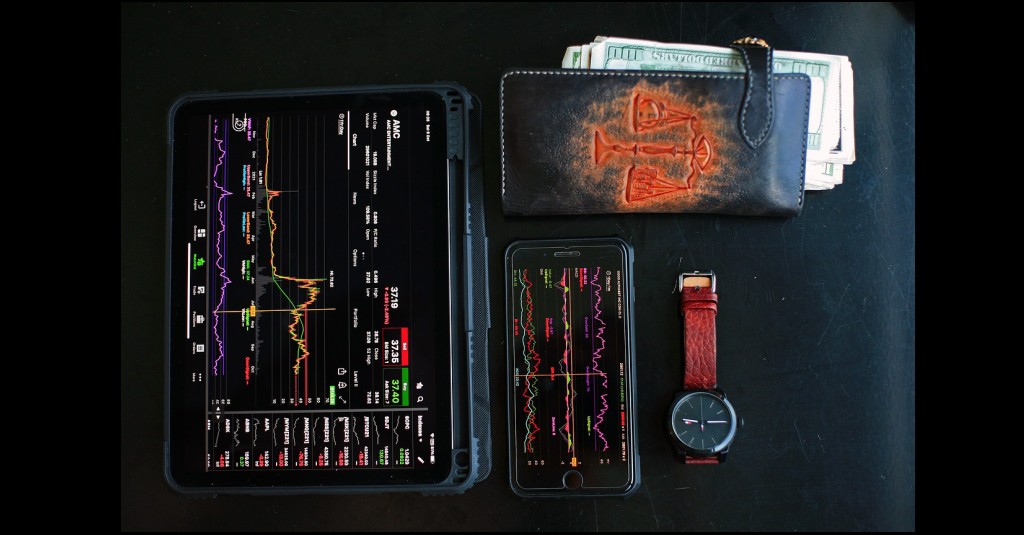

暗号資産

-

目的: 伝統的な金融機関に依存せず、中央銀行を介さない新しいデジタルな財産を提供。

-

技術要素: ブロックチェーンと暗号通貨の技術。

-

社会実装例:

- 分散型金融 (DeFi) プラットフォーム: CompoundやUniswapなどが分散型金融のプラットフォームを提供。

- 仮想通貨決済の普及: BitcoinやEthereumを用いたオンラインおよびオフラインの支払い手段。

- 分散型組織のトークンエコノミー: プロジェクトトークンやガバナンストークンを通じて、プロジェクトに参加し、発展に寄与。

NFT(非代替トークン)

-

目的: デジタルアセットに対する独自の所有権を確立し、デジタルアートや仮想世界内の資産をトークン化。

-

技術要素: スマートコントラクトと分散型ストレージに基づくNFT。

-

社会実装例:

- デジタルアートのNFT市場: OpenSeaやRaribleなどがデジタルアートNFTプラットフォームを提供。

- 仮想世界内の不動産取引: DecentralandやCryptovoxelsなどが仮想世界内の不動産NFT市場を形成。

- ゲーム内アセットの所有権: Axie Infinityなどがプレイヤーがゲーム内アセットをNFTとして所有し、取引できるプラットフォーム。

DAO(分散自治組織)

-

目的: 意思決定やリソースの配分をスマートコントラクトに基づいて自動化し、中央権力を排除。

-

技術要素: スマートコントラクトと通信プロトコル。

-

社会実装例:

- プロジェクトの透明な管理: AragonやDAOstackなどがプロジェクト管理のためのDAOプラットフォームを提供。

- 分散型投資ファンド: MolochDAOやThe DAOなどが分散型投資ファンドとして運営。

- 分散型組織の自治: GnosisやColonyなどが組織内の意思決定を分散型で実現するプラットフォーム。

まとめ

日本政府は、Web3を活用することで、従来の中央集権的な経済構造を打破し、イノベーションを促進し、国内のGDPの長期的な成長を促進することを目指しています。

この新たなデジタルエコシステムは、分散型金融(DeFi)、NFT、分散自治組織(DAO)などの要素を組み合わせ、新しい産業やビジネスモデルを生み出すことが期待されています。

追加の資料と参考情報:

この記事では基本的な概念や要点を紹介しましたが、詳細な情報や深い理解を得たい方には以下の資料が役立つかもしれません。

- なぜ日本政府は「Web3政策」を推進し始めたのか?重要ポイントと関連ニュースまとめ

- 国民生活センター・ロマンス投資詐欺が増加しています!-その出会い、仕組まれていませんか?-

- 金融庁・詐欺的な投資勧誘等にご注意ください!

また、国際ロマンス詐欺に関する予防策やサポートについての情報は、公的な専門機関の提供する資料を参照することも重要です。詳細な情報が必要な場合は、以下のサイトを参照してください。

※ この資料はあくまで参考情報であり、正確性を確認するためには関連する専門家や機関のアドバイスを求めることをお勧めします。

[広告] シンガポールの彼女: 国際ロマンス詐欺 被害者の告白

出会いから別れまでの一連の出来事を、実際に体験した事例をもとに詳細に描き出します。詐欺の被害を未然に防ぐための一冊としてご一読ください。