この記事では「ビットコイン:P2P 電子マネーシステム」を一行ずつ読み込んでいきます。

詐欺被害者の皆様へ

詐欺師に騙されることは、非常に辛い経験であり、お気持ちを察します。

私たちは、被害者の方々が過去の失敗を乗り越え、新たなスタートを切ることを応援しております。

過去の仮想通貨詐欺から学び、知識を身につけることで未来に向けて賢明な選択が可能と考えます。

サトシ・ナカモトの論文を学ぶことで仮想通貨とブロックチェーンの基本的な原則を理解し、再出発しましょう。失敗からの教訓を活かし、前向きな未来を築いていくために努力していきましょう。

当研究所は、あなたの未来の成功を祈っています。

仮想通貨投資をご検討の皆様へ

知識不足からくる詐欺被害を避けるために、まず基本的な知識を身につけることが大切です。サトシ・ナカモトの論文など、原典を学ぶことで仮想通貨のしくみを理解し、安全な投資を行えます。慎重かつさまざまな情報を丁寧に確認しながら始めましょう。

ビットコイン:P2P 電子マネーシステム

中本 哲史

satoshin@gmx.com

www.bitcoin.org

4. プルーフ・オブ・ワーク

P2P ベースで分散型サーバーを実行するには、新聞や Usenet ポストというよりはアダム・バックのハッシュキャッシュに似た、プルーフ・オブ・ワークシステムを使用する必要がある。

→ P2P(ピア・ツー・ピア)ベースの分散型サーバーを運用するには、新聞やUsenetポストといった方法ではなく、アダム・バックのハッシュキャッシュに似た、プルーフ・オブ・ワークシステムを使う必要があります。簡単に言うと、参加者が計算作業を行い、その結果を検証してネットワークを維持するしくみです。

アダム・バックはビットコインの初期の重要な貢献者の一人で、彼の提案や研究はビットコインの技術的な基盤に影響を与えました。

アダム・バックが提唱したHashcash(ハッシュキャッシュ)は、主に電子メールのスパム対策などに使われるプルーフ・オブ・ワークの一形態です。

これは、計算作業を行うことでリソースを消費し、その結果を他者に対して証明することで信頼性を確立する仕組みです。

ビットコインのマイニングプロセスもプルーフ・オブ・ワークの一例であり、ハッシュキャッシュの考え方がビットコインの設計にも影響を与えた可能性があります。

プルーフ・オブ・ワークには、例えば SHA-256 のような、ハッシュ化された時に0ビットの番号で始まるハッシュ値のスキャンが含まれる。

→ プルーフ・オブ・ワークでは、SHA-256といったハッシュ関数を使って、ハッシュ化されたデータが0で始まる特定のビットの数を持つかどうかを見つける作業が必要です。

ハッシュ関数は、データを特定のルールに従って変換する仕組みで、例えば文章や数字を一意の「合言葉」みたいなものに変えることができます。この「合言葉」を使うと、元のデータが改ざんされていないかを簡単に確認できます。

難しい一文ですので、さらに別の切り口で説明します。

プルーフ・オブ・ワークを比喩的に表現するならば、宝探しの競争に例えることができます。

イメージとして、みんなが同じ場所で地面を掘り始めますが、ただ地面を掘るだけでは宝は見つからないというルールがあります。

実際の宝は、掘った土をSHA-256という特別なふるいでふるいにかけ、特定の条件を満たすものだけが実際の宝だと認められるのです。

この条件は非常に厳しく、適切な宝を見つけるためには多くの試行と誤りが伴います。

だれもが同時に努力し、一定の条件を満たす宝を見つけると、それを仲間に伝え、仲間もその宝が本物かどうかを確認します。そして本物であれば、みんなが共有する宝のリストに追加されるといったイメージです。

このような仕組みにより、誰もが公平に参加できつつも、ブロックチェーンの安全性と信頼性が確保されるのです。

通常作業に要求されるのは、必要な0ビットの番号の指数関数であり、これはハッシュ一つを実行することで検証される。

→ 通常の作業では、特定の条件を満たすために必要な計算を指数関数で表現しています。この条件は、0ビットの数や位置を指定しています。

そして、この条件を満たすかどうかは、ハッシュを一回計算することで確認できます。

つまり、計算をして条件をクリアすれば、その作業が正当であることが確かめられるということです。

指数関数:

同じ数を何度もかける計算のこと。例えば、2の3乗は 2 × 2 × 2=8 です。ハッシュの作業では、この指数関数を使って特定の条件を満たす計算をしています。

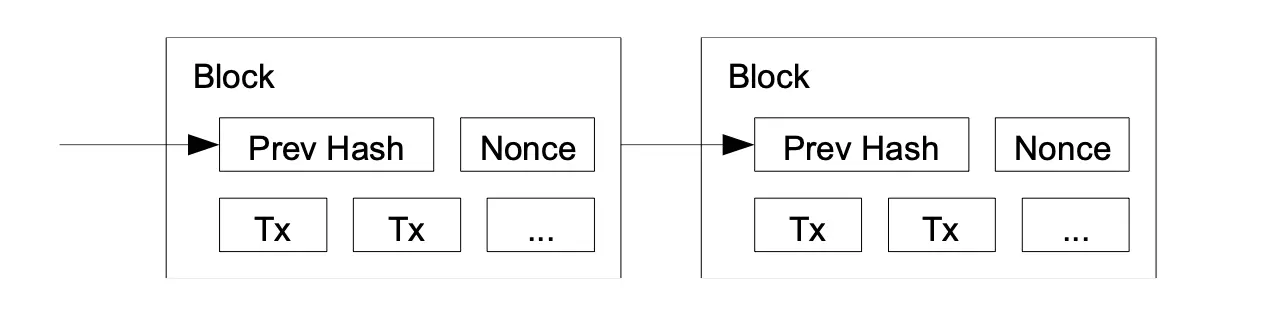

我々のタイムスタンプネットワークでは、 ハッシュ化の際に要求される 0 ビットを与える値が見つかるまでの間、データブロックにワンタイ ムパスワードを足すことでプルーフ・オブ・ワークを実現している。

→ 我々のタイムスタンプネットワークでは、データを特別なルールで計算しています。そのルールでは、計算の結果が0から始まる特定の数字でないといけません。それを見つけるために、何度も違うワンタイムパスワードをデータに足して計算しています。その作業を繰り返すことで、データが正しいかどうかを確認しています。

一度プルーフ・オブ・ワークを満たすべく CPU パワーが費やされると、この作業をやり直さない限りそのデータブロックを変更することはできない。

→ プルーフ・オブ・ワークをクリアするために、例えばコンピュータのCPUパワーを使って計算を行います。この計算を通過することで、データブロックが正当であることが確認されます。ただし、このプルーフ・オブ・ワークを通過するためには一定の時間やリソースが必要です。

一度データブロックがプルーフ・オブ・ワークをクリアしたら、それを変更するには同じ計算をやり直さないといけません。つまり、もしデータを改ざんしようとするなら、再びプルーフ・オブ・ワークの計算を行って条件をクリアする必要があるため、相当な計算リソースが必要となります。これによって、データの信頼性とセキュリティが向上します。

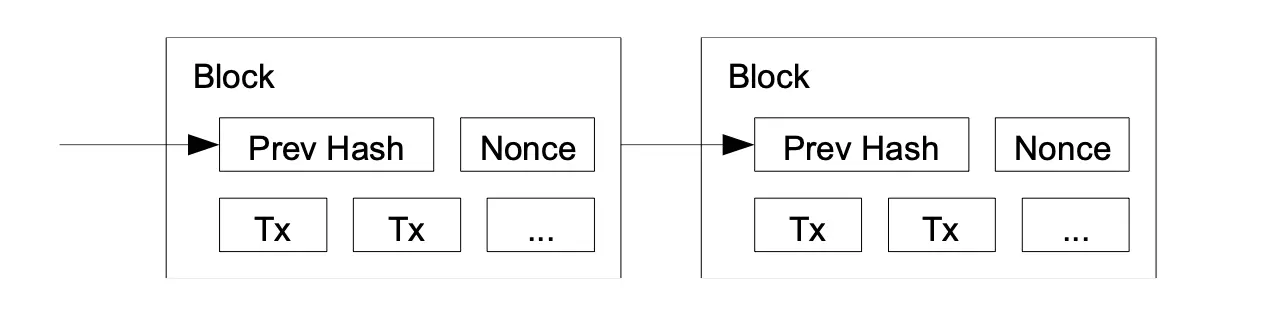

その後のデータブロックもチェーン化されて後に連なるため、該当ブロックを書き換えようとするならば、それ以降の全てのブロックを書き換えなくてはならない。

→ 後続のデータブロックは前のデータブロックとつながっているので、もし途中のデータを変更したいなら、それ以降のすべてのデータも一緒に変更しないといけません。

このプルーフ・オブ・ワークはまた、多数決で意思決定をする際の代表をどうするかという問題を解決する。

→ このプルーフ・オブ・ワークは、多数決で意思決定を行う際に、誰が代表として決定権を持つかという問題を解決します。通常、多数決を行う場合、誰かが代表的な役割を果たして投票をまとめることが必要ですが、どの人がその役割を果たすかには信頼性や中立性の問題が発生します。

プルーフ・オブ・ワークでは、計算作業において競争が行われ、最初に条件をクリアした者がそのブロックを承認し、データの正当性を確認します。これにより、特定の個人やグループが代表的な役割を果たすことなく、ネットワーク全体が分散的かつ公平に決定権を持つことができるのです。

もし 1 IP アドレスにつき一票としたならば、多くの IP アドレスを取得できる者は誰でもシステムを乗っ取ることができてしまう。

→ もし1つのIPアドレスに対して1票としたら、たくさんのIPアドレスを取得できる人はシステムを支配することができてしまいます。

プルーフ・オブ・ワークは原則的に 1 CPU につき一票である。

→ プルーフ・オブ・ワークでは、基本的には1つのコンピュータ(CPU)に対して1票となります。

多数決の意思決定は、最も多くのプルーフ・オブ・ワークの労力が費やされたことを示す最も長いチェーンによって表される。

→ 多数決の意思決定では、ブロックチェーンと呼ばれるデータの連なりが使われます。このブロックチェーンには、プルーフ・オブ・ワークと呼ばれる計算作業が行われ、それが一番長いチェーンとして表れます。

各ブロックには計算作業によって得られたプルーフ・オブ・ワークが含まれています。そして、最も多くの計算作業が費やされ、最も長いチェーンが意思決定において優先される仕組みです。これにより、ネットワーク全体で最も力を入れられたものが優れていると見なされ、安全性や信頼性が確保されるのです。

CPU パワーの過半数が良心的なノードによってコントロールされるとき、その良心的なチェーンは他のどのチェーンよりも早く成長する。

→ CPUパワーの過半数が良心的なノードによってコントロールされていると、新しいブロックを生成するときやブロックチェーンを拡張する際に、そのネットワーク内で最も迅速かつ効率的に行動できるという状況が生まれます。

過半数が良心的なノードである場合、彼らは正当なトランザクションを迅速に承認し、新しいブロックをチェーンに追加します。これにより、彼らのブロックチェーンが他の競合するチェーンよりも迅速に成長し、ネットワーク全体で最も信頼性があり、迅速に更新されているブロックチェーンと見なされることになります。

過去のデータブロックを書き換えるためには、攻撃者はそのブロックのプルーフ・オブ・ワークだけでなくその後に続くプルーフ・オブ・ワークを書き換え、さらに良心的なチェーンに追いつき、追い越さなければならない。

→ 過去のデータブロックを改ざんしようとするには、攻撃者はそのブロックのプルーフ・オブ・ワークだけでなく、その後に続く全てのプルーフ・オブ・ワークを改ざんしなければなりません。そして、それだけでなく、良心的なブロックチェーンに追いついて、さらに追い越さなければなりません。

言い換えると、一つ前のブロックだけでなく、その後に続くすべてのブロックの計算作業を改ざんして、ネットワーク全体で最も信頼性があるブロックチェーンよりも速く成長し、追い越さない限り、データの改ざんは成功しないということです。

低速の攻撃者が良心的チェーンに追いつく可能性は、後続のブロックが追加されるごとに指数関数的に減少していくことをのちに説明する。

→ 遅い攻撃者が良心的なブロックチェーンに追いつく可能性が低下する理由は、後続のブロックが追加されるたびに、攻撃者が追いつくためには膨大な計算作業が必要になるからです。

指数関数的な減少とは、次に追加されるブロックごとに攻撃者が必要とする計算量が急速に増加し、追いつくのがますます難しくなることを指します。つまり、良心的なノードが着実に新しいブロックを生成し続ける一方で、攻撃者はますます多くの計算リソースを必要とし、追いつくことが難しくなる仕組みです。この性質により、ブロックチェーンのセキュリティが確保されます。

加速するハードウェアスピードと長期的に変動する利益レートに対応するために、プルーフ・オブ・ワーク算出の難易度は、一時間ごとのブロック数を一定の平均値に保つことを目指す平均移動によって決定される。

→ 加速するハードウェア性能や長期的な利益変動に対応するため、仮想通貨のシステムではブロックの生成速度を安定させる工夫があります。これを実現するために、プルーフ・オブ・ワークの難易度(計算の難しさ)は、平均的なブロック生成速度が一定に保たれるように自動的に調整されます。

この調整は、一般的に一定期間(通常は約2週間)ごとに行われます。具体的な仕組みは平均移動平均と呼ばれ、過去のブロック生成のデータをもとに、一定期間の平均ブロック生成時間を計算します。その結果、ブロック生成の速さが一定になるように難易度が調整され、ネットワーク全体が安定して動作することを保証します。

ブロック算出のスピードが速ければ速いほど難易度が増す。

→ ブロック生成の速さが速い場合、つまりコンピュータやネットワークが迅速に新しいブロックを計算し追加できると、プロトコル(ブロックチェーンのルールや取り決めのこと)は難易度を上げます。難易度の上昇は、新しいブロックを計算するのが難しくなるようにするためです。

この仕組みにより、ブロック生成の速さが安定するように調整され、ネットワークが安定して動作しやすくなります。逆に、速さが遅い場合は難易度が下がり、ブロック生成が容易になります。これにより、ブロック生成速度が目標値に近づきます。

追加の資料と参考情報:

この記事では基本的な概念や要点を紹介しましたが、詳細な情報や深い理解を得たい方には以下の資料が役立つかもしれません。

また、国際ロマンス詐欺に関する予防策やサポートについての情報は、公的な専門機関の提供する資料を参照することも重要です。詳細な情報が必要な場合は、以下のサイトを参照してください。

※ この資料はあくまで参考情報であり、正確性を確認するためには関連する専門家や機関のアドバイスを求めることをお勧めします。

あわせて読みたい

ビットコイン:P2P 電子マネーシステム

参考文献:

[広告]

[電子書籍] シンガポールの彼女: 国際ロマンス詐欺 被害者の告白

出会いから別れまでの一連の出来事を、実際に体験した事例をもとに詳細に描き出します。詐欺の被害を未然に防ぐための一冊としてご一読ください。